Przez kalkę…

– kopie bezpieczeństwa cz. 3

W poprzednim artykule pisałem o kopii bezpieczeństwa do chmury. Kopie w chmurze mają tę zaletę, że ich nie upuścimy ani nam ich nie ukradną razem z plecakiem w metrze. Mają też wadę – dostęp do nich mamy „prawie” zawsze i to „prawie” robi różnicę. Poza tym czas odtworzenia danych jest uzależniony od dodatkowych czynników. Są sytuacje, kiedy dane chcemy mieć dostępne na już, tu i teraz. W takiej sytuacji musimy stworzyć dopasowaną do naszych potrzeb infrastrukturę opartą na kombinacji dostępnego sprzętu i oprogramowania.

Ten artykuł pochodzi z archiwalnego iMagazine 4/2017

Od wielu lat używam do kopii „lokalnych” programu Carbon Copy Cloner. CCC tworzę bootowalne kopie dysku systemowego, dysków i teczek z danymi.

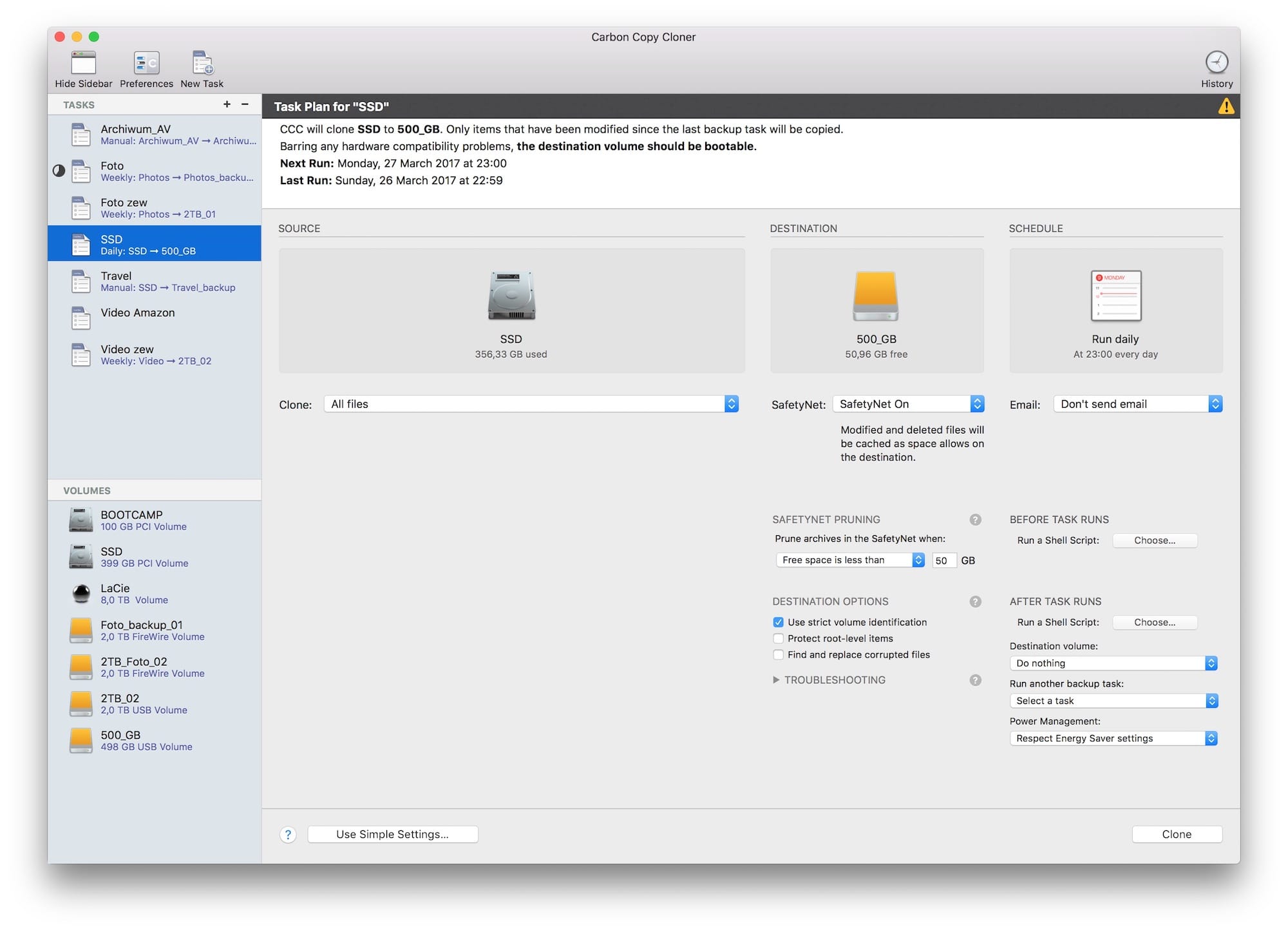

Najważniejsze dla zapewnienia nieprzerwanej pracy z powodu awarii sprzętu jest zabezpieczenie dysku systemowego. Co wieczór o 23:00 zapisany task w CCC uruchamia proces tworzenia bootowalnej kopii dysku systemowego MBP na dysk znajdujący się w stacji dokującej. Kopia jest przyrostowa, czyli są kopiowane tylko te dane, które się zmieniły. Zostawiam również 50 GB cache SafetyNet, w którym są przechowywane poprzednie wersje zmienionych plików. Z tej kopii mogę uruchomić dowolny współczesny komputer Apple, będę miał swoje dane, swoją konfigurację – jakbym siedział przed swoim komputerem.

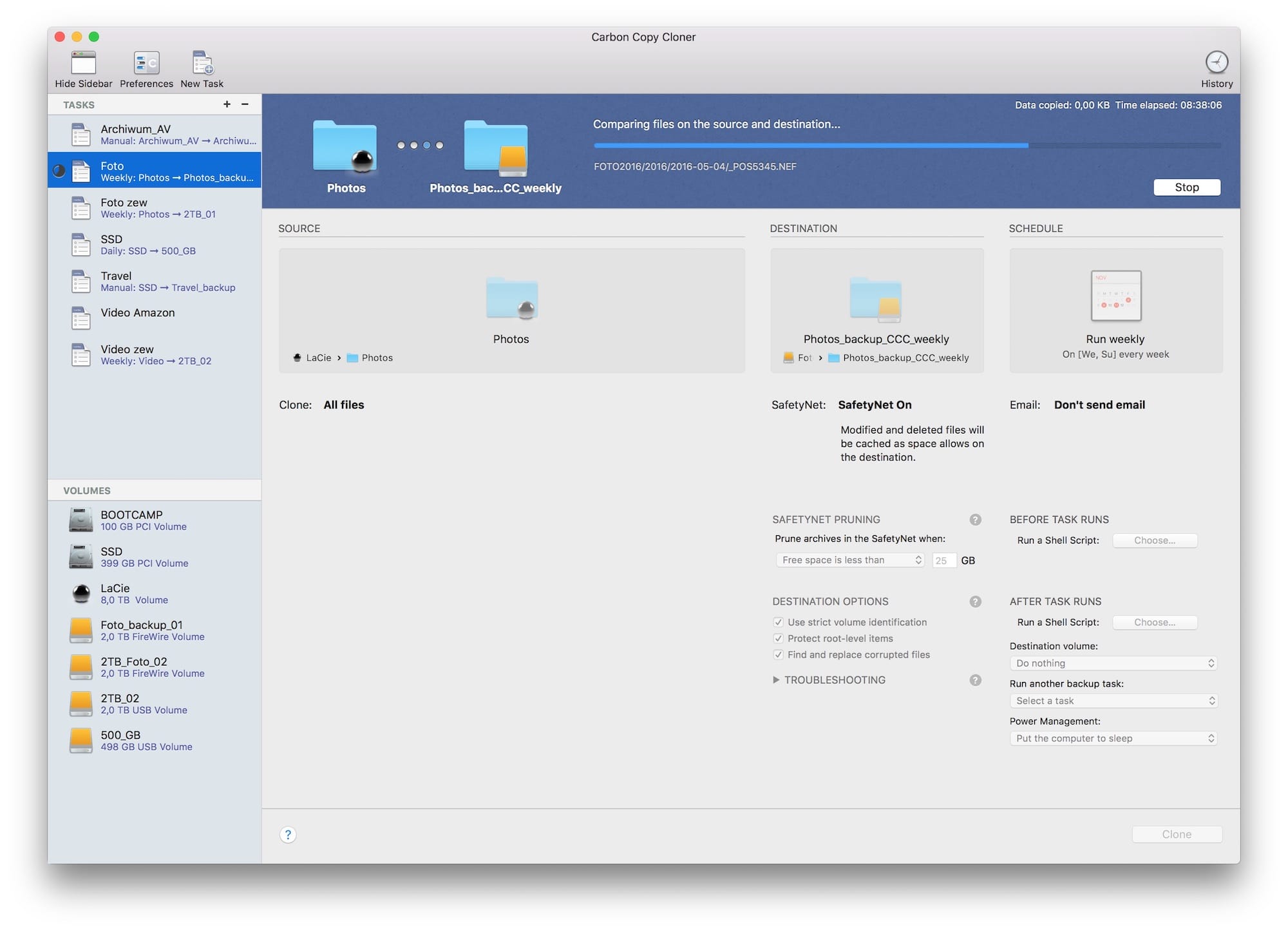

Najcenniejsze dane znajdują się na macierzy Thunderbolt. Pierwszym zabezpieczeniem jest RAID5 – z 5 dysków w macierzy jeden może ulec awarii i nie będzie to miało wpływu na pliki, ale RAID to nie kopia bezpieczeństwa. Główną teczkę ze zdjęciami kopiuję dwa razy w tygodniu na zewnętrzny dysk FireWire oraz na dysk w stacji dokującej. Teczka z video podobnie – raz w tygodniu na dysk w stacji dokującej i na zamontowany za pomocą ExpanDrive dysk Amazon. Tak, dobrze to rozumiecie, CCC może też robić kopię do chmury.

Z powodu małego dysku w MBP (512 GB) na co dzień używam przenośnego WD Thunderbolt 2TB, na którym mam kopię ostatnich projektów foto/video – oryginały są na macierzy w domu. Jeżeli muszę pracować poza domem, a ostatnio muszę bardzo często, korzystam właśnie z tego dysku. Z racji wielkości danych rzadko kiedy mogę wykonać kopię do chmury. Synchronizację robię dopiero, gdy wracam do domu z pracy. To jest dziura w moim systemie kopii bezpieczeństwa: ryzykuję stratę 2–5 dni pracy w przypadku wyjazdu. Mam nadzieję ją jakoś wyeliminować w najbliższym czasie.

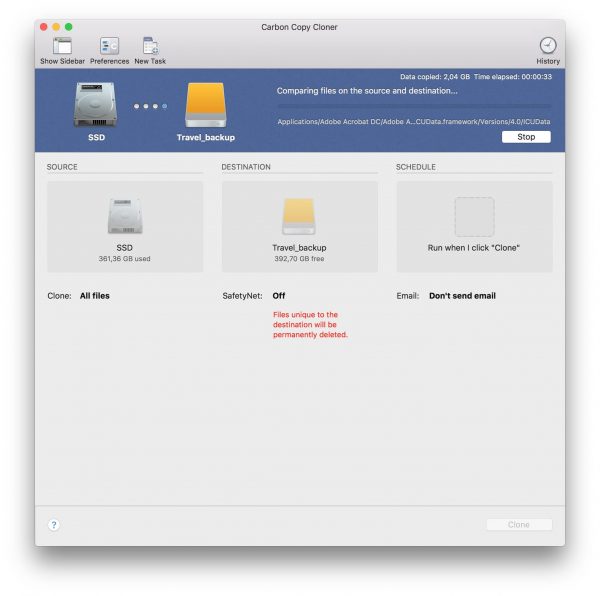

Nie jest to jedyne niebezpieczeństwo w czasie podróży. Nic mi po bootowalnej kopii bezpieczeństwa głównego dysku, która leży 400 km ode mnie, gdy internet w hotelu ledwo pozwala na sprawne przeglądanie www. Co wtedy? Tak jak opisałem dwa numery temu, mam mały dysk 2,5 USB 3.0, na którym mam dwie partycje, bootowalną kopię dysku SSD z MBP, aktualizowaną ręcznie zazwyczaj przed podróżą, i narzędziową partycję ratunkową stworzoną za pomocą Techtool Pro. W razie poważnej awarii komputera mam swoje dane, potrzebny mi tylko (albo aż) ktoś życzliwy, kto użyczy mi swojego komputera w celu dostania się do zawartości dysku z kopią. Jak sięgam pamięcią, tylko raz miałem taką sytuację – po zalaniu komputera kawą. Na konferencji koleżanka użyczyła MacBooka do zgrania danych, a finalną prezentację zrobiłem z iPhone’a 3G. Wprawdzie po kablu, ale i tak keynote z telefonu wywołał małą sensację na sali. Teraz kopię prezentacji mam w iCloud i mogę bez dostępu do komputera ją odtworzyć z iPada/iPhone’a.

Podróże jednak to nie tylko podróże służbowe. O zabezpieczaniu wspomnień z wakacji, jeszcze na wakacjach, będzie w następnym odcinku.

System kopii bezpieczeństwa jest w moim przypadku rozbudowany z powodu wykonywanej pracy. Nie każdy użytkownik będzie potrzebował takiej konfiguracji. Myślę, że każdemu jednak przyda się bootowalna kopia głównego dysku w komputerze, która, w odróżnieniu od Time Machine, nie wymaga czasu na odtworzenie, dostanie się do danych. Podłączamy komputer, wciskamy alt i wybieramy naszą kopię jako dysk startowy. Mamy swój komputer, trochę wolniej działający – w zależności od dysku na którym jest kopia – i możemy pracować, ratować sprzęt, będąc spokojnym o dane.