Backup – jak nie zwariować

Przynajmniej raz każdy z nas stracił jakiś plik czy zdjęcie na skutek uszkodzenia sprzętu, nośnika danych, błędu oprogramowania czy błędu użytkownika – naszego błędu. Administratorzy mówią, że użytkownicy dzielą się na tych, co robią kopię bezpieczeństwa i na tych, co będą robić. Niestety pojęcie kopii bezpieczeństwa często jest źle rozumiane i mylone na przykład z archiwizacją danych. Zacznijmy więc od definicji.

Ten artykuł pochodzi z archiwalnego iMagazine 2/2017

Kopia bezpieczeństwa, czyli backup copy – dane, które mają służyć do odtworzenia oryginalnych danych w przypadku ich utraty lub uszkodzenia. Dalej możemy kategoryzować według sposobu wykonywania i dostępu offline, online, z różnym czasem dostępu i odtwarzania danych etc.

Często błędnie uważa się systemy RAID za kopię bezpieczeństwa. RAID w zależności od konfiguracji zabezpiecza nas przed utratą danych na skutek awarii sprzętowej, ale sam z siebie nie jest kopią bezpieczeństwa, na przykład nie chroni danych przed błędem oprogramowania lub użytkownika. Backup również nie jest archiwum. Archiwizacja kategoryzuje dane na aktywne, pasywne i referencyjne, dalej określając procedury postępowania w zależności od kategorii. Archiwum też powinno mieć kopię bezpieczeństwa.

Kopia bezpieczeństwa służy tylko jednemu: przywróceniu danych. Każdy ma dokumenty zdjęcia, filmy czy inne pliki, na których mu bardzo zależy. Jak je chronić?

Apple daje nam wbudowane w system operacyjny narzędzie – Time Machine, a dodatkowo od systemu 10.12 pojawiła się możliwość przechowywania synchronizowanej zawartości teczek Biurko i Dokumenty w iCloud. TM jest systemem służącym do tworzenia kopii bezpieczeństwa, a iCloud i synchronizacja dokumentów nie. Jedynie ułatwia nam dostęp z innych urządzeń, ale nie chroni danych przed choćby przypadkowym skasowaniem.

Time Machine wymaga dysku zewnętrznego lub odpowiedniego zasobu sieciowego. Dysk możemy wybrać dowolny, musi być tylko formatowany na system HFS+. Zasoby sieciowe muszą wspierać Time Machine – wielu producentów NAS oferuje taką funkcjonalność. Ostatnio Apple wycofało się z rozwoju urządzeń sieciowych, nie ma więc co liczyć na następne wersje Time Capsule, urządzenia przeznaczonego do Time Machine dla użytkowników domowych. Obecna generacja będzie pewnie jeszcze jakiś czas w sprzedaży, ale jak długo, tego nie wiadomo.

Time Machine jest idealnym rozwiązaniem dla niewymagającego użytkownika domowego, działa na zasadzie: podłącz dysk i włącz. Reszta dzieje się w tle. Świetnie, prawda? Tylko nie ma rozwiązań idealnych. W przypadku dysku zewnętrznego musimy pamiętać, żeby był podłączony na czas wykonywania kopii. Jeżeli długo nie będzie podłączony, TM będzie nam o tym przypominać. W przypadku zasobów sieciowych, jeżeli tylko są dostępne, kopia jest wykonywana według harmonogramu. Kopia jest wykonywana przyrostowo, to znaczy są zapisywane tylko zmiany w plikach, a nie kopiuje się za każdym razem do początku całości danych. Umożliwia to w razie awarii, błędu, przypadkowego skasowania czy nadpisania danych powrót do wcześniejszej wersji pliku.

TM przetrzymuje:

- godzinową kopię z ostatnich 24 godzin,

- dzienną kopię z ostatniego miesiąca,

- tygodniową kopię z poprzednich miesięcy.

Wszystko to aż do zapełnienia dysku. Mamy kopię? Super. Im dłuższy czas przechowywania kopii, tym łatwiej o błędy. TM ma niestety tendencje do problemów ze strukturą przy kopiach starszych niż sześć miesięcy. Dostajemy komunikat o uszkodzonej kopii i że musi być ona wykonana od nowa. To jest najłagodniejsza wersja błędu. Gorzej, kiedy błąd występuje podczas przywracania danych. Wtedy najczęściej jest już za późno. Mechanizm TM ma wbudowaną autoweryfikację kopii, ale nie zawsze działa ona prawidłowo. Żeby zmniejszyć prawdopodobieństwo wystąpienia błędu, kopię należy weryfikować ręcznie. TM ma jednak jedną poważną wadę: przywracanie danych jest czasochłonne. Czas przywracania danych z kopii TM jest uzależniony od ich ilości i sposobu – najszybciej będzie z dysku zewnętrznego, najwolniej zaś bezprzewodowo po Wi-Fi. To ostanie może zająć nawet kilkanaście godzin, przy niewielkiej ilości danych.

Ze względu na awaryjność TM, nie zalecałbym stosowania tego rozwiązania jako jedynego, a na pewno nie dla zaawansowanych użytkowników, czy tych, dla których kilkunastogodzinny proces przywracania będzie za długi.

Nic nam po kopii, z której nie da się przywrócić danych. Procedury w dużych firmach, czy datacenter, gdzie bezpieczeństwo danych jest kluczowe, przewidują kontrolne odtwarzanie danych z kopii bezpieczeństwa w celu weryfikacji jej poprawności i są bardziej skomplikowane niż polecenie kopiuj tam i z powrotem. Najczęściej stosuje się dywersyfikację kopii bezpieczeństwa wykonywaną na kilka sposobów i najlepiej do kilku rożnych lokalizacji. Oczywiście w domu nie potrzebujemy* bardzo skomplikowanych systemów zabezpieczeń. Często jednak rozwiązania najprostsze są zbyt ubogie i trzeba stworzyć wersję dopasowaną do naszych potrzeb.

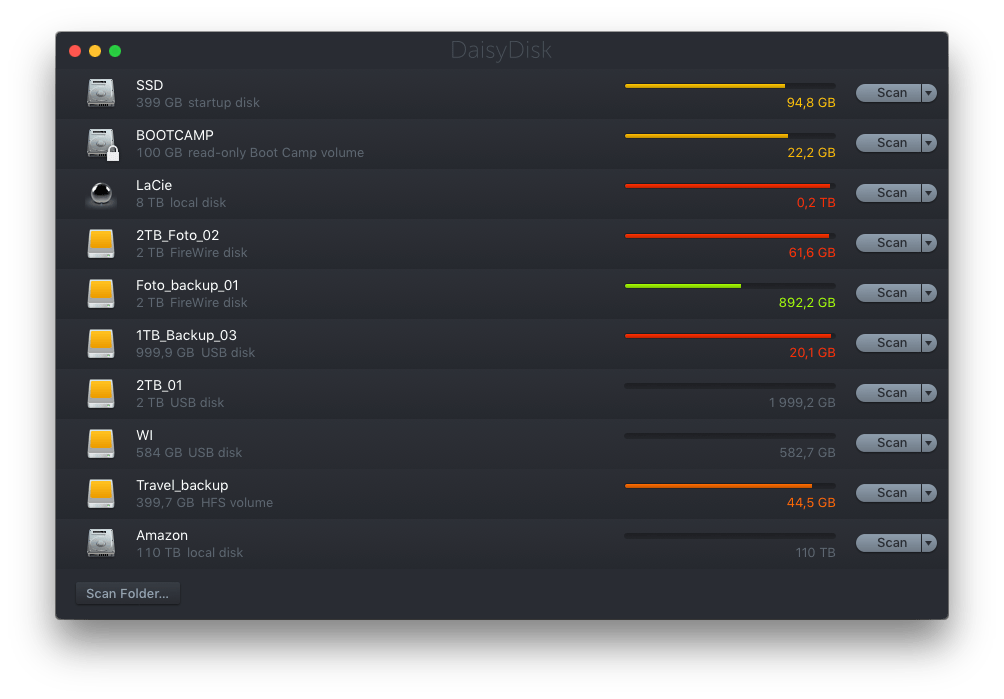

Zajmuję się zawodowo fotografią i filmem – w tych profesjach miejsca na dane nigdy nie jest za mało: matryce coraz większe, filmy w rozdzielczości 4K lub więcej. Trzeba się zmieścić na dyskach i mieć kopię bezpieczeństwa lub dwie…

Sercem całego mojego systemu jest rMBP. To mój podstawowy komputer o dość skomplikowanej konfiguracji programowej, której odtwarzanie byłoby dla mnie kłopotliwe i czasochłonne. Jest on pierwszym elementem, który musi być zabezpieczony kopią zapasową.

Pierwszą kopią, ale nie podstawową, jest TM na NAS, wykonywane po Wi-Fi. Służy okazjonalnie do przywracania starszych wersji plików, które nadpisałem. TM wykonuje się według fabrycznego harmonogramu. Następną kopią jest kopia całego dysku do chmury – za pomocą oprogramowania Acronis True Image. To kopia przyrostowa, szyfrowana, wykonywana codziennie w nocy. Trzecią kopią jest kopia Carbon Copy Cloner na dysk zewnętrzny USB, wykonywana trzy razy w tygodniu. Kopia CCC jest bootowalna, czyli podłączając dysk do dowolnego komputera** mogę uruchomić z niego swój system lub szybko go przywrócić. Czwartą kopią jest TM w pracy – mam ten luksus, że pracuję w środowisku Apple i mamy możliwość robienia kopii na macierz dyskową.

Często podróżuję, co automatycznie opóźnia kopie TM, utrudnia wykonywanie kopii do chmury Acronis i zależy od prędkości dostępnego internetu. Odcina to także od kopii CCC, bo tego dysku ze sobą nie wożę. Tak… Dobrze myślicie. Robię piątą kopię zapasową, również za pomocą CCC. Na przenośny dysk 2,5″, który zawiera bootowalną kopię dysku z MBP na jednej partycji, a na drugiej – narzędzia diagnostyczne z dodatkami, utworzone za pomocą oprogramowania TechTool Pro. Ten dysk mam przy sobie na wyjazdach trwających dłużej niż jeden dzień i w zależności od intensywności pracy staram się wieczorem robić kopię. Jeżeli nie wyjeżdżam, kopia na tym dysku jest wykonywana raz na tydzień.

Tak, to tylko sam MBP z dyskiem 512 GB, który jest moją prawą i lewą ręką. Co jednak z danymi filmowo-fotograficznymi, bo one się na takim dysku (poza małymi bieżącymi projektami) nie mieszczą?

Dane bazowe są na macierzy Thunderbolt spiętej w RAID5, czyli z pięciu dysków ulec awarii może jeden, a zawartość nadal będzie bezpieczna. Jak pisałem wcześniej, RAID nie jest kopią bezpieczeństwa, a jedynie chroni przed awarią sprzętu lub oprogramowania, oczywiście w ograniczonym zakresie. Dane na macierzy są posegregowane. Zawartość dwóch najważniejszych folderów Video i Foto jest kopiowana osobno, codziennie, przez CCC na dyski w stacji dokującej. Dysków są dwie pary, A i B, zamieniane co drugi dzień. Na macierzy jest też teczka Archiwum podręczne, również kopiowana na dysk w stacji dokującej, raz na miesiąc, czasem rzadziej.

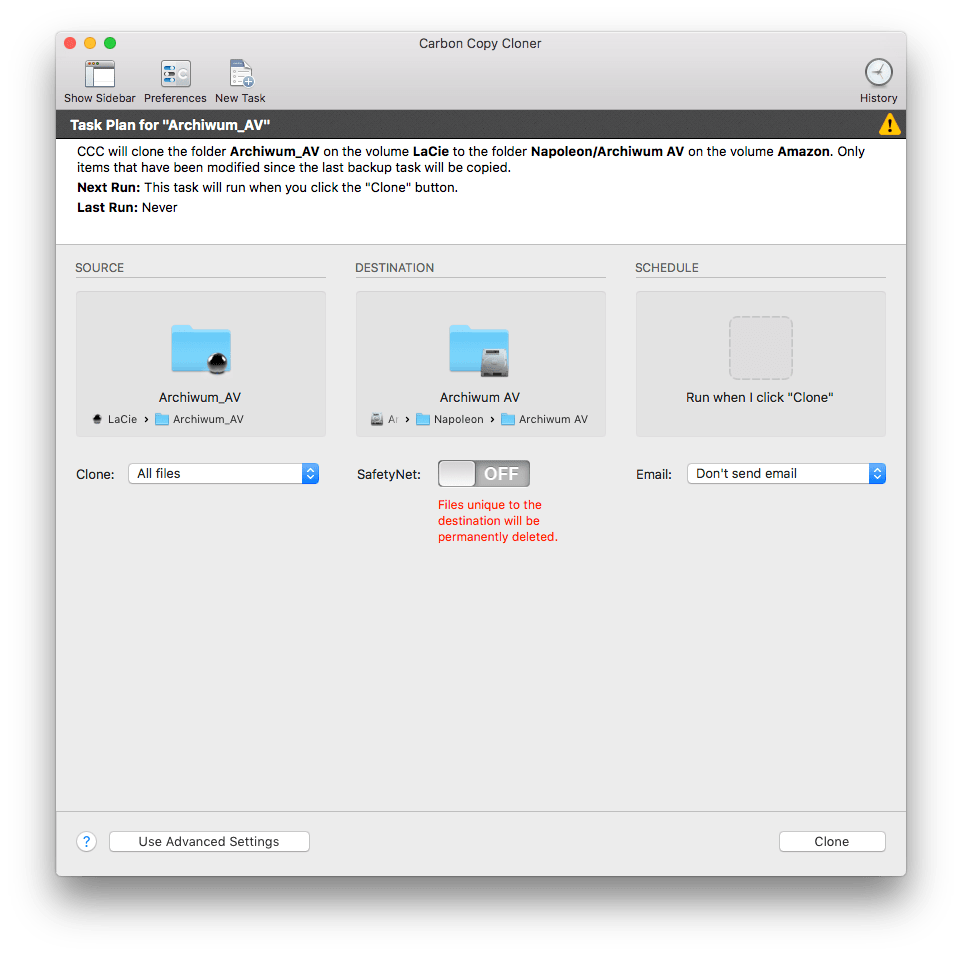

Archiwum jest na dwóch dyskach zewnętrznych, niepodłączonych na stałe do komputera, skopiowanych 1:1 na następne dwa dyski zamieniane w stacji dokującej. Dodatkowo od niedawna używam nielimitowanej chmury Amazon. Służy ona jako dodatkowy backup archiwum i zamkniętych projektów. Służbowo też korzystam z Office 365 z chmurą i część jej zawartości jest szyfrowana i kopiowana do chmury Amazona. Operacje kopiowania wykonuję za pomocą CCC. OneDrive i Amazon są montowane w systemie jako dyski sieciowe za pomocą programu ExpanDrive.

Urządzenia z iOS, iPad i iPhone, automatycznie kopiują się do iCloud, dodatkowo zdjęcia i kontakty z nich kopiuje aplikacja Acronis True Image do swojej chmury. Używam w swoim workflow Lightroom i chmury Adobe do synchronizowania poszczególnych katalogów ze zdjęciami z iPadem, ale nie traktuję tego jako kopii bezpieczeństwa.

Mój system kopii bezpieczeństwa opiera się przede wszystkim na Carbon Copy Cloner, który umożliwia zaplanowanie kopiowania określonych zasobów, dysków i teczek na zasoby lokalne, sieciowe, zdalne komputery czy do obrazu dysku, w ustalonym harmonogramie, z opóźnieniem kopii do czasu, kiedy zasób docelowy będzie dostępny w systemie. TM i Acronis są dodatkowymi zabezpieczeniami. Acronis jest międzyplatformowy i zabezpiecza również partycje bootcamp z Windows 10. Na Win nie trzymam cennych danych, ale konfiguracje z oprogramowaniem łatwiej zawsze z obrazu przywrócić, niż wykonywać ręcznie.

Sposób tworzenia kopii zapasowych, ich ilość oraz częstotliwość wykonywania zależy od naszego sposobu pracy i ważności danych. Nie każdy będzie potrzebował 1+N kopii całości swoich danych. Pamiętać musimy, że dane cyfrowe są tak kruche, jak ich nośniki i dodatkowo narażone na błędy oprogramowania oraz złośliwe wirusy. Książkę czy album z odbitkami lub wydrukami zdjęć jest o wiele trudniej uszkodzić, a nawet stracić. Jeżeli zależy nam na rodzinnych zdjęciach z urodzin dziecka, pamiętajmy o kopii zapasowej, żeby było co pokazywać wnukom za kilkadziesiąt lat.

Komentarze: 3

Napek, szczerze, to masz bardzo niepraktyczne podejście do kopii zapasowych. Moje doświadczenia z TC są bardzo pozytywne na przestrzeni 9 lat. Raz wywaliła się kopia zapasowa z powodu awarii dysku. Ale miałem drugą. Tak cenię sobie moje dane.

Wykorzystujesz systemowy Time Machine w zaledwie części, a potrafi on robić równoległe kopie na kilka zewnętrznych, niezależnych dysków / macierzy zarówno sieciowych (WiFi, ethernet) jak i tych wpiętych bezpośrednio po Thunderbolt, USB czy FireWire).

Praktyka pozwala uniknąć błędów, sprawdzenie raz na dwa miesiące czy raz w miesiącu integralności kopii zapasowej powinno być niejako wyryte w kalendarzu zdarzeń wymaganych. Zwłaszcza jeżeli ma się dane wrażliwe jak np. zdjęcia rodzinne.

Wspomniany CCC ma szereg ograniczeń, np. nie potrafi zrobić kopii dysku z kopią zapasową wykonaną przez TimeMachine.

TM potrafi wiele, rzeczywiscie, ale nie potrafi zrobic obrazu partycji bootcamp. Nie potrafi zrobic rowniez obrazu bootowalnego (a to akurat bardzo sie przydaje). Zarzut, ze CCC nie potrafi zrobic backupu z jakiegos innego backupu zrobionego np przez TM jest po prostu smieszny. To tak jakby zarzucic TM, ze nie potrafi zrobic backupu z wlasnego backupu. To tak jakby spakowana walizke probowac ponownie spakowac. Malo inteligentne, przyznam. Nie bede pytal jaki jest czy bylby sens robienia backupu z innego backupu bo uwazam takie pytanie za absurdalne. Natomiast dziwie sie ze ktos stawia tego typu zarzuty.

Super opis. Brakuje mi tylko podsumowania ile to kosztuje. Tzn. ile wydajesz na oprogramowanie (licencje/abonament) i usługi chmurowe.

Będę wdzięczny za uzupełnienie informacji.