Atak z Nowego Jorku, zablokowany Mac i 9-letnie hasło. Jak ekosystem Apple uratował mój cyfrowy tyłek

Wyobraźcie sobie taką sytuację: siedzicie spokojnie w Warszawie, aż tu nagle na ekranie iPhone’a wyskakuje powiadomienie, od którego krew mrozi się w żyłach. „Zainicjowano logowanie… Nowy Jork, NY”.

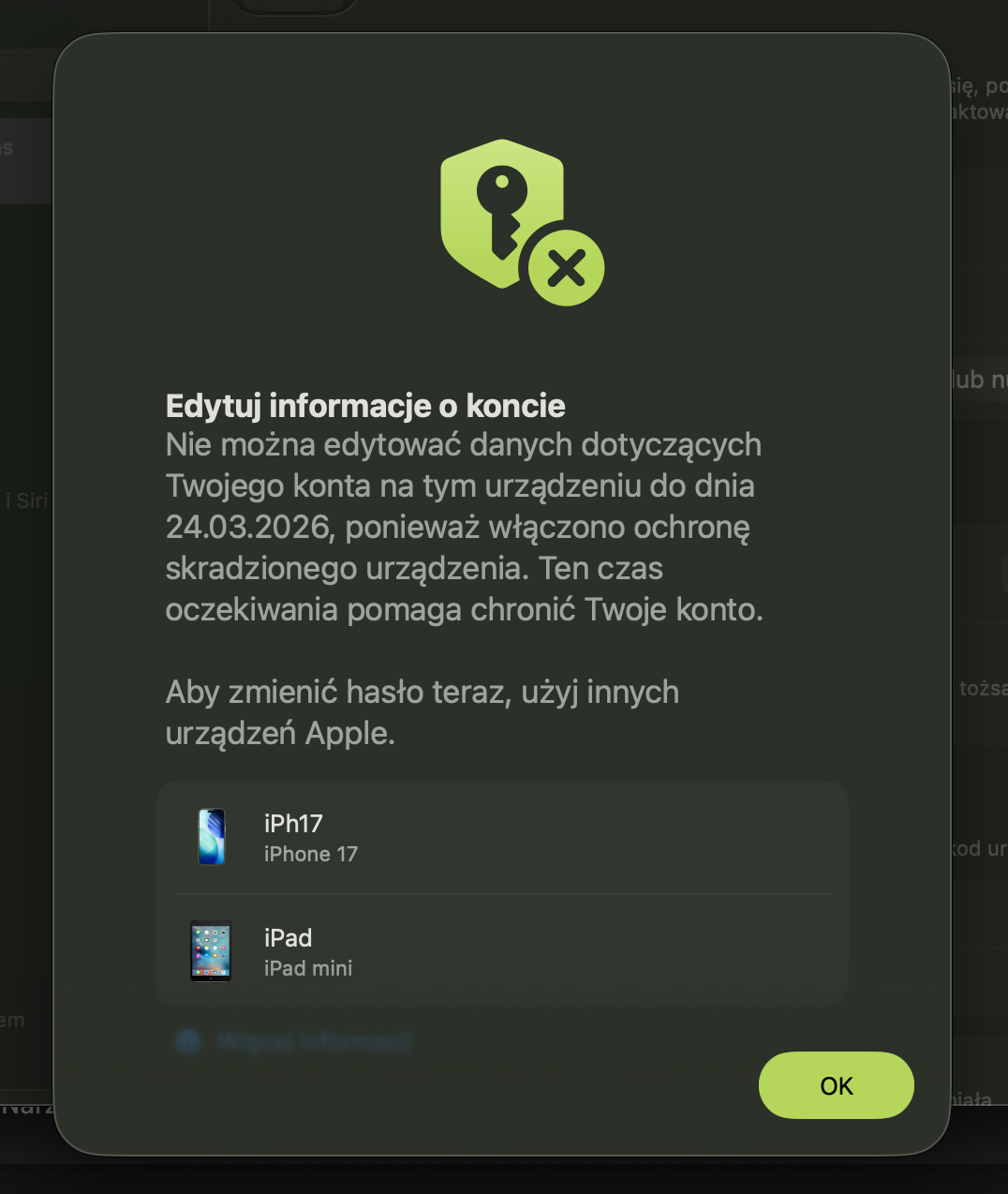

Ktoś właśnie próbuje włamać się na Wasze Apple ID. Klikasz „Nie pozwalaj”, serce bije szybciej, odpalasz Ustawienia, żeby natychmiast zmienić hasło, a tam… blokada. Ekran iPhone’a wariuje, Mac odmawia posłuszeństwa i nakłada kwarantannę na zmianę danych, a iPad bezlitośnie informuje, że włączyła się Ochrona Skradzionego Urządzenia. Panika? Mało powiedziane. Przez ułamek sekundy gadzi mózg straszył mnie, że jestem ofiarą zmasowanego ataku, a hakerzy właśnie przejmują kontrolę nad moim sprzętem.

Prawda okazała się jednak zupełnie inna. I o wiele bardziej fascynująca.

To nie błąd systemu. To bardzo skuteczna tarcza.

Kiedy emocje opadły, zrozumiałem, że to, co uważałem za awarię, było w rzeczywistości zorkiestrowaną obroną. Ktoś (najpewniej zautomatyzowany bot) zdobył moje stare hasło i próbował wejść na konto (Apple ID). Odrzucenie logowania z Nowego Jorku sprawiło, że ekosystem Apple wszedł w tryb natychmiastowej ochrony.

Funkcja Ochrony Skradzionego Urządzenia (Stolen Device Protection) uznała, że sytuacja jest krytyczna. Skoro nastąpiła próba logowania z innego kontynentu, system ograniczył możliwość szybkiej zmiany wrażliwych danych z poziomu innych urządzeń. Zażądał potwierdzenia tożsamości w jedyny pewny sposób: biometrycznie, za pomocą Face ID na moim głównym iPhonie. Nawet jeśli haker siedziałby w tym momencie przed moim odblokowanym Makiem, odbiłby się od ściany, zobaczyłby to, co zobaczyłem ja:

Skąd mieli moje hasło? Śledztwo i grzechy przeszłości

Skoro moje hasło do Apple ID uważałem za w miarę unikalne, skąd atak? Z pomocą przyszła strona Have I Been Pwned. Okazało się, że mój adres e-mail figurował w 12 różnych wyciekach danych ze starych portali i sklepów. Boty hakerskie stosują tzw. credential stuffing oraz odgadywanie wzorców. Jeśli w 2018 roku w jakiejś usłudze, której dane logowania wyciekły do Sieci miałeś hasło „Piesek123!”, bot spróbuje zalogować się do Apple jako „Piesek2026!”, wypróbuje także wiele innych zbliżonych kombinacji. I czasem trafi. Bo jesteśmy tylko ludźmi. Bo lubimy wzorce i podobieństwa. I niestety – „oni” to wiedzą.

To jednak doprowadziło mnie do jeszcze bardziej przerażającego odkrycia. Moje hasło do „matki wszystkich kont” – czyli poczty Gmail, z której korzystam… w zasadzie od początków istnienia tej usługi – nie było zmieniane od… 1 marca 2017 roku. Gdyby boty po nieudanym ataku na Apple ID uderzyły w mojego Gmaila, mogłyby zresetować moje całe cyfrowe życie. I nie, Boże broń! Hasła nie były identyczne, ale… pamiętacie co mówiłem? Jesteśmy tylko ludźmi. Lubimy podobieństwa…

Jak zabetonować swoje bezpieczeństwo w 3 krokach

To doświadczenie nauczyło mnie jednego: w 2026 roku nie możesz już ufać własnej pamięci. Musisz zaufać maszynom. Oto jak przekułem tę panikę w twierdzę, która ostudzi zapał zautomatyzowanych skryptów:

1. Aplikacja Hasła wyznacza standardy

Apple wykonało genialny ruch, wyciągając hasła z Ustawień do osobnej aplikacji (od iOS 26). Logując się na konto Google przez Safari na iPhonie, pozwoliłem systemowi wygenerować zupełnie nowe hasło. Safari wygenerowało 20-znakowego potwora, a system zapisał go w bezpiecznej, szyfrowanej pamięci mojego iPhone’a i bezpiecznie przekazał na serwery Google.

Zmiana zasłonięta kropkami – system dba o to, by nawet złośliwe skrypty na stronach nie mogły podejrzeć znaków. Ba, nawet gdy sam chciałem podejrzeć hasło klikając tę doskonale znaną ikonkę z przekreślonym oczkiem, umieszczoną po prawej stronie pola tekstowego, mechanizm aplikacji Hasła zintegrowany z Safari na iPhone nie pozwolił na to. Dalej wyświetlane były kropki. Tak, w chwili gdy piszę te słowa wciąż nie znam tego koszmarnie długiego, silnego i skomplikowanego 20-znakowego hasła do mojego konta Google. Nie muszę.

2. Przejście na Klucze Dostępu (Passkeys)

Hasła to przeżytek. Będąc na koncie Google, jednym kliknięciem wygenerowałem Passkey. Od tego momentu mój iPhone stał się fizycznym, biometrycznym kluczem do poczty. Nie muszę znać tego 20-znakowego hasła – wystarczy spojrzenie w kamerę TrueDepth. Oczywiście zmiana hasła spowodowała wylogowanie z konta Google ze wszystkich sesji (to było zalecane działanie, z którego to zalecenia skorzystałem). Jeżeli korzystacie z Maca, nie ma problemu.

Sam chwilowo mam przyjemność (to właściwe słowo) chwilę korzystać z nowego MacBooka Neo (moje wrażenia przeleję na nasze łamy w odrębnym materiale) i zalogowany na to samo, moje Apple ID sprzęt Apple wie, że ja to ten sam „ja” co na iPhone, więc mimo wylogowania zalogowanie się z powrotem na usługi Google nie wymagało wprowadzania hasła (przecież go nie znam).

3. Magia standardu FIDO (czyli Apple dogaduje się z Windowsem)

Na co dzień pracuję na laptopie z Windows 11. Co się stało, gdy zresetowałem hasło do Gmaila na iPhonie? Oczywiście wylogowało mnie także z przeglądarki na Windowsie. Myślałem, że czeka mnie żmudne przepisywanie znaków. Tymczasem kliknąłem „Zaloguj”, a Chrome zamiast prosić o hasło, wywołał po prostu Windows Hello. Przyłożyłem palec do czytnika w laptopie i… wciąż nie muszę znać nowego hasła. Byłem w środku.

To nie tylko magia Apple, to potęga globalnego standardu Passkeys (FIDO), który sprawia, że światy Google, Microsoftu i Apple w końcu potrafią bezpiecznie i płynnie ze sobą rozmawiać, przynajmniej w kwestii tych najbardziej wrażliwych danych: naszych haseł i poświadczeń bezpieczeństwa.

Tutaj jedno istotne wyjaśnienie. Skąd mój laptop w ogóle wiedział, że ma poprosić o odcisk palca, i dlaczego to zadziałało, skoro przed chwilą na iPhonie zmieniłem hasło na zupełnie inne?

Geniusz architektury Passkeys

Odpowiedź kryje się w samej architekturze kluczy dostępu (Passkeys). Kiedy w przeszłości logowałem się do Google na tym komputerze i konfigurowałem Windows Hello, mój laptop wygenerował unikalną parę kluczy kryptograficznych. Klucz publiczny powędrował na serwery Google, a klucz prywatny został na stałe i bezpowrotnie zabetonowany w bezpiecznym chipie na płycie głównej mojego komputera (tzw. module TPM).

Zmieniając hasło do konta Google’a za pomocą Safari na iPhonie, wymieniłem tylko jeden z zamków w drzwiach do mojego konta. Ale mój laptop z Windowsem od dawna dysponował swoim własnym, niezależnym, cyfrowym kluczem, powiązanym z moją biometrią. Kiedy Chrome odświeżył sesję, serwery Google rozpoznały to konkretne urządzenie. Zamiast pytać o nowe hasło (którego wciąż nie znam!), Google po prostu zapytało układ bezpieczeństwa w laptopie o kryptograficzne potwierdzenie tożsamości.

Mój palec na czytniku dał zielone światło, klucz prywatny w laptopie „podpisał” żądanie, a serwer natychmiast wpuścił mnie do środka. I na tym właśnie polega rewolucja standardu FIDO: Twoje urządzenia stają się niezależnymi kluczami sprzętowymi, a zmiana (lub kradzież!) tradycyjnego hasła przestaje być końcem świata.

Wnioski na chłodno

Cyberbezpieczeństwo nie polega na budowaniu twierdzy w 100 procentach nie do zdobycia. To niemożliwe, szczególnie w przypadku indywidualnych użytkowników. Przy czym, nikogo nie obrażając: kompetencje jakieś tam znaczenie mają, ale nie zmienia to generalnej zasady: nigdy nie będziesz w 100 proc. odporny na ataki.

Rzecz polega na zbudowaniu murów na tyle grubych, by automatyczne skrypty hakerskie odbiły się od nich i poszły szukać łatwiejszego celu. Unikalne, generowane systemowo hasła, podwójne uwierzytelnianie (2FA) i odrobina zaufania do nowych standardów autoryzacji (Passkeys) – to wszystko, czego potrzebujesz, by spać spokojnie.

Ja miałem dzisiaj dużo szczęścia, że system Apple zareagował tak bezbłędnie i tarcza zadziałała. Ale prawda jest taka, że patrząc na to moje niespełna dekadowe hasło do Gmaila… przez ostatnie dziewięć lat to ja sam byłem dla siebie największym zagrożeniem.