DNS od Cloudflare dla rodzin, zabezpieczający przed malware i pornografią

Cloudflare uruchomił swój DNS 1.1.1.1 (oraz 1.0.0.1) w 2018 roku. Założeniem było przede wszystkim dbanie o naszą prywatność – DNS-y np. Google’a lub naszego dostawcy internetu są logowane, a te dane mogą być wykorzystywane do analizy tego, co robimy w internecie i/lub odsprzedawane dalej.

W 2018 roku napisałem:

Ten nowy DNS – 1.1.1.1 – to inicjatywa Cloudflare. Matthew Prince, w ich imieniu, twierdzi, że ich misją jest dostarczenie najszybszego, dbającego o prywatność, DNS-a dla nas wszystkich, ponieważ chcą, aby internet był lepszym miejscem. Zapewne dowiemy się czy to prawda, czy nie, po pierwszej wpadce… Ale jestem dobrej myśli. Za audyt ich polityki prywatności, według której przetrzymują logi tylko przez 24 godziny i tylko do celów diagnostycznych oraz do wykrywania nadużyć, odpowiada KPMG. Ta firma ma kilka afer za swoim kołnierzem, więc ponownie – poczekamy, zobaczymy.

Od tamtej pory, poza sporadycznymi awariami (doświadczyłem osobiście jednej, gdzie wszystko nadal działało, ale były zauważalne opóźnienia), nie było żadnej afery związanej z Cloudflare’em. Firma zresztą opublikowała wyniki audytu tutaj i nie znalazłem niczego, co by wiarygodnie je podważało.

Cloudflare w kwietniu 2020 roku uruchomił 1.1.1.1 for Families, czyli usługę filtrowanych DNS-ów, które albo chronią nas przed malware’em, albo przed malware’em i pornografią. Oba DNS-y są darmowe i każdy może z nich korzystać.

Adresy

Cloudflare DNS

- DNS: 1.1.1.1

- Alternatywny DNS: 1.0.0.1

Blokowanie malware’u

- DNS: 1.1.1.2

- Alternatywny DNS: 1.0.0.2

Blokowanie malware’u i pornografii

- DNS: 1.1.1.3

- Alternatywny DNS: 1.0.0.3

Konfiguracja

DNS można skonfigurować na kilka różnych sposobów. Najłatwiej jest to zrobić bezpośrednio na naszym domowym routerze. Zaletą tego rozwiązania jest to, że każde urządzenie podłączone do domowej sieci będzie z niego korzystało automatycznie, bez dodatkowej konfiguracji. Wadą natomiast jest to, że jeśli będziemy poza domową siecią, to będziemy korzystali z automatycznie nadanych DNS-ów.

Alternatywnie możemy to zrobić bezpośrednio na urządzeniach, ale wtedy każde musimy skonfigurować osobno. Zaletą tego jest to, że ten DNS będzie aktywny niezależnie od sieci, do której jesteśmy podłączeni.

Dla przykładu, tak wygląda konfigurowanie DNS-ów pod macOS Mojave:

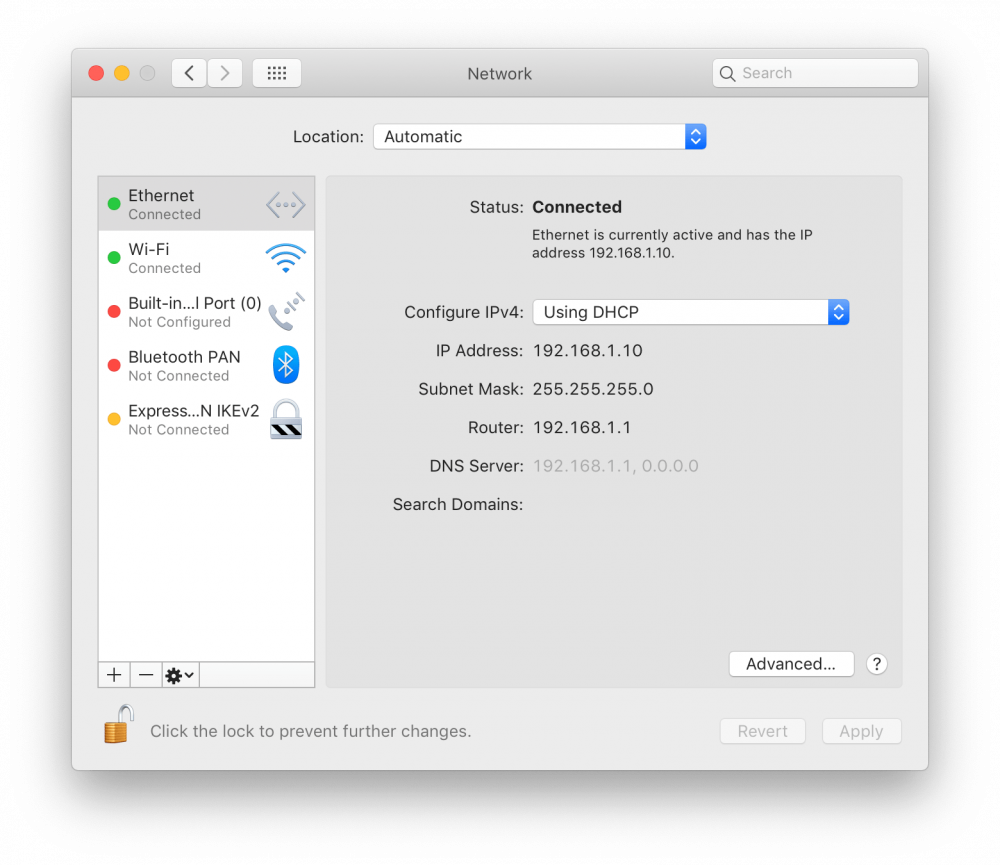

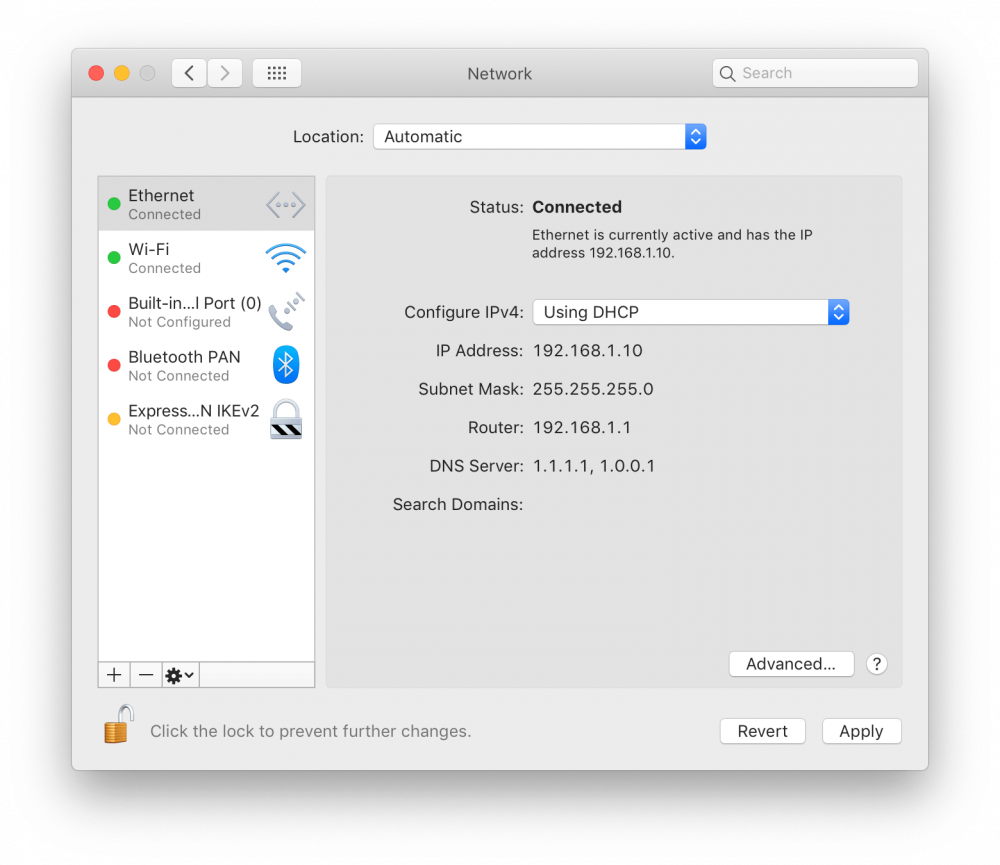

Najpierw uruchamiamy Preferencje Systemowe / System Preferences → Sieć / Network. Tutaj konieczne jest odblokowanie kłódki, jeśli macie ją aktywną (a powinniście ją mieć aktywną!) – wystarczy klik oraz podanie hasła administratora.

Następnie wybieramy kartę sieciową, która nas interesuje (powinniśmy to zrobić osobno dla ethernetu i Wi-Fi) i klikamy w przycisk Zaawansowane… / Advanced… w dolnym prawym rogu. Po przejściu do zakładki DNS wystarczy kliknąć w ikonkę plusa i dodać dwa adresy – 1.1.1.1 i 1.0.0.1 (zwykły DNS), 1.1.1.2 i 1.0.0.2 (blokowanie malware’u) lub 1.1.1.3 i 1.0.0.3 (blokowanie malware’u i pornografii). Na koniec klikamy w OK.

Nie zapomnijcie na koniec kliknąć w przycisk Apply / Zatwierdź, aby zmiany zostały wprowadzone do konfiguracji. Bez tego kroku nic się nie zmieni. Czynność powtarzamy dla Wi-Fi lub ethernetu, zależnie które zrobiliście w pierwszej kolejności.

Moridin@Jedha ~> nslookup imagazine.pl Server: 192.168.1.1 Address: 192.168.1.1#53 Non-authoritative answer: Name: imagazine.pl Address: 139.162.150.111 Moridin@Jedha ~> nslookup imagazine.pl Server: 1.1.1.2 Address: 1.1.1.2#53 Non-authoritative answer: Name: imagazine.pl Address: 139.162.150.111

Powyżej widać wynik komendy nslookup przed i po zmianie DNS-ów – na początku widać, że korzystam z DNS-ów dostarczanych przez swój router, czyli normalnie będzie to DNS dostawcy naszego internetu (w moim przypadku na routerze mam ustawionego Cloudflare’a akurat). Po zmianie konfiguracji w macOS widać, że DNS-y przestawiły się na antymalware’owe.

Gdybym miał w domu dzieci, to bez wahania korzystałbym z 1.1.1.3 oraz 1.0.0.3 i ustawiłbym je zarówno na routerze, jak i urządzeniach dzieci, jako dodatkowe zabezpieczenie obok Kontroli Rodzicielskiej czy innych narzędzi.

Komentarze: 2

Polecam NextDNS https://nextdns.io/

Zmieniłem DNS zarówno na routerze jak i w systemie (Ubuntu) i nawet po restarcie nic się nie zmienia a 1.1.1.3 nic nie blokuje.

~$ nslookup imagazine.pl

Server: 127.0.0.53

Address: 127.0.0.53#53

Non-authoritative answer:

Name: imagazine.pl

Address: 139.162.150.111