Sześciocyfrowy kod PIN do iPhone’a prawdopodobnie można bardzo szybko złamać i jak się przed tym zabezpieczyć

Tydzień temu został skradziony iPhone. W ciągu 3 godzin, jego właściciel stracił ponad 20 tys. złotych.

Henrique Prange, na łamach Twittera, opublikował relację z wydarzeń, które spotkały jego przyjaciela (dla celów przejrzystości, będą nazywał go Jean-Pierre – nie wiemy, jak naprawdę ma na imię).

Stop using 6-digit iPhone passcodes! Do you think I am overly paranoid? Keep reading. 👇

— Henrique Prange (@hprange) August 6, 2020

W skrócie, wyglądała ona tak…

- 19:35 – Jean-Pierre’owi skradziono telefon, gdy zamawiał Ubera.

- 20:03 – Poszkodowany, znający się na komputerach, aktywował Lost Mode na telefonie, a następnie udał się do sklepu, aby kupić nowego iPhone’a i przenieść na niego eSim. W tym czasie dostał maila, że Apple Pay został zablokowany na skradzionym iPhonie.

- 21:16 – Złodzieje odblokowali jego Apple ID.

- 21:18 – Zalogowali się do iClouda w przeglądarce internetowej.

- 21:19 – Wyłączony został Find My iPhone.

- 20:30-21:19 – Jean-Pierre w tym czasie nie miał dostępu do maila, więc nie widział spływających maili i cały czas próbował przenieść eSIM-a na nowy telefon.

- 21:47 – Włamano się na jego konto do banku i przelano z niego ~30 tys. USD (wg Henrique’a, ale wygląda mi to na 30 tys. BRL, na podstawie screenshota, czyli ok. 5600 USD).

- 22:22 – Złodzieje stworzyli wirtualną kartę kredytową na jego koncie bankowym i dodali ją do iTunes’a, gdzie następnie wydali ponad 2500 BRL (~460 USD) na IAP. W międzyczasie pozmieniali mu też hasła na kontach mailowych.

To wszystko zajęło złodziejom ok. trzech godzin. Pozostaje jednak najważniejsze pytanie:

Jak złodzieje odblokowali jego iPhone’a, zabezpieczonego 6-cyfrowym kodem PIN?

Możliwości jest kilka:

- Śledzili Jean-Pierre’a i podglądali, jak wpisuje kod.

- Mieli całkowite szczęście i odgadli kod, typu 123456 lub 000000.

- Wykorzystali urządzenie w stylu GrayKey.

Po odblokowaniu telefonu, banalnie łatwo dostać się do iClouda, ponieważ te dane przetrzymywane są w iCloud Keychain. Po uzyskaniu danych do logowania się do danego Apple ID, złodziej ma wyłożony czerwony dywan – ma dostęp do wszystkiego i kontrolę nad wszystkim.

Jak się zatem zabezpieczyć?

Kod PIN czy hasło?

iPhone (lub iPad) na Touch ID lub Face ID, ale alternatywą zawsze jest PIN lub hasło. Kiedyś wymagany był PIN 4-cyfrowy, a dzisiaj jest to 6-cyfrowy. To one stanowią słabe ogniwo, ponieważ po ich złamaniu / obejściu, żaden Face / Touch ID nie pomoże.

Można zmienić domyślny PIN na alfanumeryczny hasło. Nawet krótkie, 6-znakowe. Jeśli nikt jeszcze nie złamał dodatkowych zabezpieczeń Apple, czyli wymaganej 80 ms przerwie w kolejnych próbach odgadnięcia hasła, to powinno to oznaczać, że złamanie 6-znakowego hasła alfanumerycznego wyniesie 72 lata. Takowe na pewno będzie bezpieczniejsze niż sam PIN, ale to dodatkowe zabezpieczenie prawdopodobnie też można obejść (lub będzie można w przyszłości), więc lepiej zastosować dłuższe, przynajmniej 12-znakowe.

Sam korzystam z 6-cyfrowego PIN-u. Będę to dzisiaj zmieniał, pomimo że nie jestem tak zagrożony, jak Jean-Pierre, ponieważ nie trzymam danych do logowania się do iClouda nigdzie.

Dane logowania do iCloud

Konto iCloud traktuję jako święte. Mam włączone podwójne uwierzytelnianie, a loginu i hasła nie zapisałem nigdzie – siedzi tylko i wyłącznie w mojej głowie. Podobnie traktuję dane logowania się do banków. Bezpieczniej je zapisać gdzieś na kartce w domu niż trzymać w iCloud Keychain, 1Password, LastPass, etc.

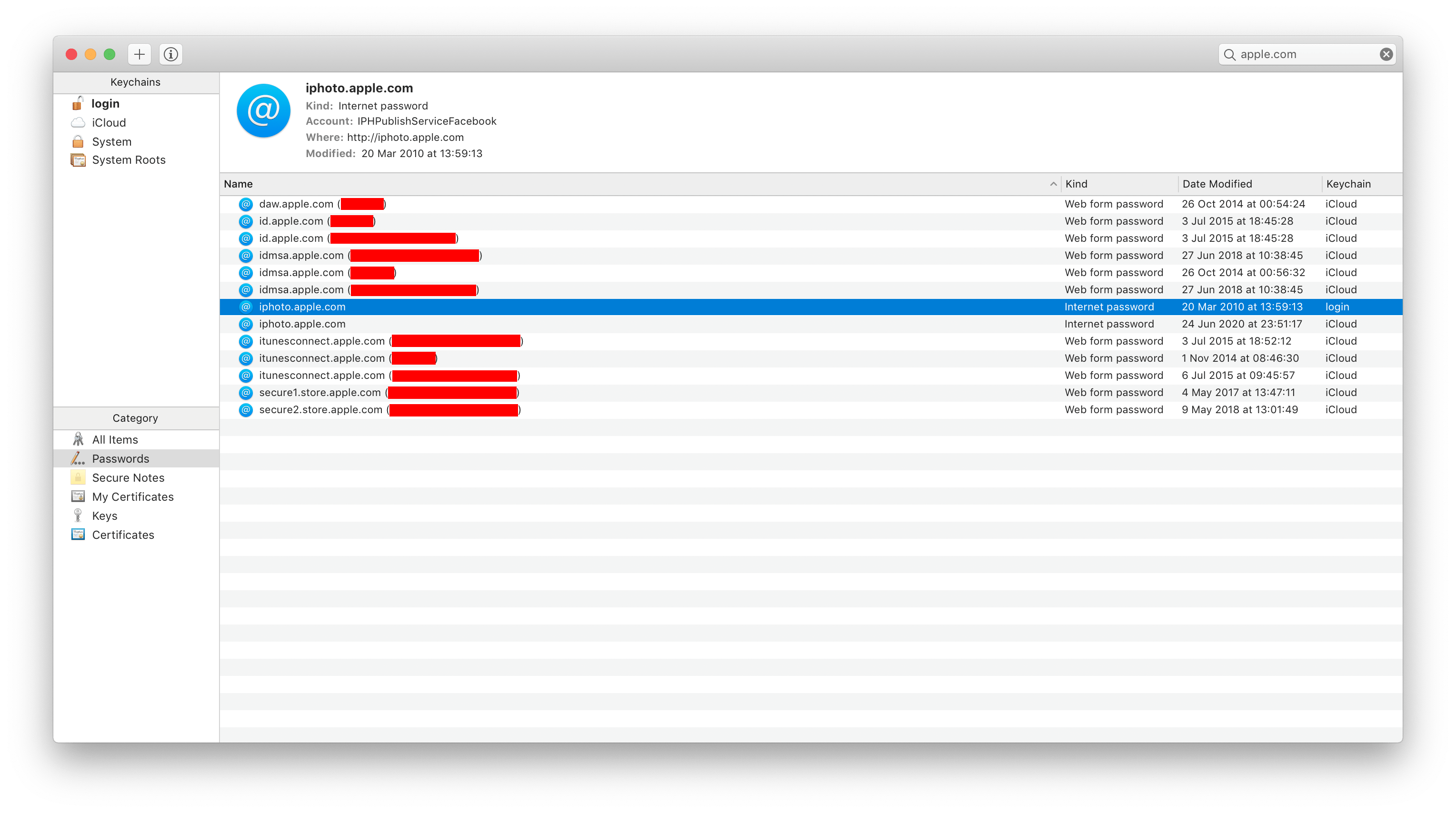

Dla pewności uruchomiłem jednak Keychain Access i potwierdziłem, że moich dwóch głównych Apple ID nie mam tam zapisanych (ani w 1Password). Znalazłem za to dane do konta deweloperskiego, które zaraz usunę.

Jeśli jednak wolicie trzymać w iCloud Keychain (lub Keychain Access lokalnie) hasła do Apple ID, to polecam korzystać z hasła alfanumerycznego do odblokowywania iOS-a i Maca.

Pamiętajcie, że zawsze nam wydaje się, że nas to nie spotka… dopóki nas to nie spotka.

Komentarze: 18

Trzeba przyznać, że goście byli dobrze przygotowani.Jeżeli właściciel był na tyle bystry aby od razu ustawić telefon jako „lost” to z pewnością nie miał ustawionego kod 000000 lub 123456. Więc albo znali kod, albo złamali go jakimś urządzeniem. Ale gdyby nie trzymał loginów i haseł do konta bankowego w Keychain to za dużo by nie zdziałali….

odpowiedź jest w treści http tego artykułu:

applea-secure-enclave-w-ukladach-od-a7-do-a11-bionic-zlamany-prawdopodobnie-umozliwia-wyciagniecie-kluczy-szyfrujacych-dane

Na razie nikt (oprócz Pangu lub Apple) nie wie jak włamać się do Secure Enclave. Dlatego też nie sądzę, aby już wszyscy złodzieje mieli soft do włamywania się do SE. Jeżeli by mieli taki soft, to i bardziej skomplikowany kod nie pomoże..Cała historia brzmi dosyć nieprawdopodobnie. Gdyby chodził o kradzież 2 milionów USD to bym prędzej uwierzył…Może prędzej jakiś social engeneering ?

Ale fakt jest faktem, że nie należy przesadnie ufać w zabezpieczenia, czy to iPhone czy jakiekolwiek inne.

Coś mi ta opowieść pachnie fake-em. Z opisu wynika,że dzieki haśle/PINie do samego iphone włamali mu się też na koto bankowe. To jest jakaś śmieszna historyjka bo co ma piernik do wiatraka.

Jeżeli jest włączone chodciażby TouchID to bez palca nie dostanie się do zapamiętanych haseł.

Wogóle cała ta sytuacja zupełnie się nie klei.

Najpierw mu ukradli telefon, a potem szybciutko polecął po nowiutkiego iPhonea, aktywowął na telefonie lost mode, a poźniej czytał maila , ale jednak nie czytał bo esim aktywował – przecież to są jakieś bzdury.

Racja. Gość dupa się znał, jak się gubi portfel to się blokuje zawarte w nim rzeczy/zgłasza kradzież, a nie od razu idzie po nowy, powinien zablokować numer, zalogować do banku zablokować karty, wyłączyć usługi i pozmieniać hasła.

Nie, nie racja.

Jeśli Touch ID nie odblokuje, to alternatywą jest PIN, a ten mają, więc mylisz się niestety.

A co z ustawieniem kasowania zawartości IP po 10 nieudanych próbach wpisania kodu?

GrayKey chyba obchodzi to ograniczenie, jeśli dobrze pamiętam. Do weryfikacji.

Obchodziło kiedyś, przed wydaniem łatki przez Apple która naprawiała lukę.

Nieprawda, że odblokowując telefon mamy dostęp do icloud.com, tylko dlatego, że dane są zapisane w pęku kluczy. Przed chwilą sprawdzałem, bo wydawało mi się to niewiarygodne.

Da się zalogować tylko po pozytywnej weryfikacji Face ID, jeżeli nie uda się rozpoznać twarzy, wymuszone jest standardowe logowanie poprzez ręczne wpisanie identyfikatora i hasła.

Mogę bezpiecznie dać komuś odblokowany telefon i nie zaloguje się do iClouda.

Samo hasło nie jest zapisywane w hasłach do witryn.

Ustawienia → Passwords & Accounts → PIN i widzisz wszystkie loginy i hasła. Dziękuję.

Faktycznie da się pinem, nie wiem czemu mi nie pozwalał wpisać kodu jak testowałem. Tylko, że tam nie jest zapisane hasło do iClouda.

Co nie zmienia faktu, że samo zabezpieczenie jest słabe, bo jak wyżej napisał @disqus_Z5NhYBIpsG:disqus wystarczy wejść w zmianę jasła i bez wpisywania poprzedniego można ustawić nowe po podaniu kodu PIN.

Bardzo słabe to zabezpieczenie. Powinno być wymuszone podanie poprzedniego hasła lub wygenerowanie procedury resetu. Co prawda jak ktoś ma w rękach naszego iPhone’a to pewnie sobie odbierze maila z linkiem do zmiany hasła i sobie zmieni.

Kiedyś zmieniałem hasło i musiałem odpowiedzieć na kilka wcześniej zdefiniowanych pytań, nie wiem czy tak jest zawsze przy każdej próbie zmiany hasła, czy nie.

Ewidentnie tutaj bezpieczeństwo nie stoi na najwyższym poziomie.

Znając tylko PIN da się zalogować do iCloud i zmienić hasło. Wchodzisz ustawienia – profil – hasło i ochrona – zmień hasło. Potwierdzasz ponownie kodem i voila.

Ba do żadnego iCloud nie trzeba się logować, bo 99.99% userów Apple do iClouda jest zalogowanych zawsze i wszędzie, a zmiany ustawień wymagają tylko podania kodu.

Urządzenie okazyjnie żąda podania hasła do iCloua czyli maila, na które założone jest konto, zwykle raz na kilka dni przy losowych czynnościach związanych z grzebaniem w ustawieniach związanych z kontem.

Tak więc, tak, jeśli dasz mnie odblokowany telefon to w 2 minuty pozmieniam Ci wszystko na co będę miał ochotę.

Inną sprawą jest trzymanie haseł i loginów w pęku kluczy np. do banku czy innych stron www. Widocznie bank jest do dupy i nie ma innego zabezpieczenia przy wykonaniu byle jakiego przelewu prócz samego faktu zalogowania się do banku.

no zawsze jeszcze można wyczyścić kartę podpięta do apple pay – tam też da się zapłacić pinem jak facjata / paluch zawiedzie

Dzięki za uświadomienie mnie, jak słabe jest to zabezpieczenie. 😮

Skad w ogole pomysl, ze zlamali PIN? GrayKey dostepny jest tylko dla sluzb i podstawowa wersja jest ograniczona do lokalizacji urzadzenia. Co wiecej, nie obsluguje aktualnych wersji iOS. Haslo do konta iCloud w normlanych warunkach tez nie jest zapisywane w keychain na iOS. Jesli dobrze pamietam znajduje sie tam token, ktorego teoretycznie mozna uzyc do zalogowania sie na konto. W praktyce, trzeba to zrobic z „autoryzowanego” urzadzenia, czyli danego telefonu badz komputera. Inaczej bedzie jesli ktos logowal sie na konto iCloud przez przegladarke na urzadzeniu i zapamietal to haslo, ale to powinnabyc rzadkosc.

Predzej w gre wchodzi latwy PIN badz zresetowanie hasla konta iCloud korzystajac z tego, ze SMSy weryfikacyjne przyszly na skradziony telefon zanim karta zostala wylaczona.

Dokładnie, GrayKey już nie zadziała na nowym iOSie a hasło nie zapisuje się w hasłach do witryn.